- Ethereum admite vulnerabilidades à computação quântica, segundo análise detalhada de Vitalik Buterin.

- Quatro componentes centrais da rede exigem mudanças estruturais para evitar ataques futuros.

- Fundação Ethereum prevê sete hard forks até 2029 para alcançar resistência quântica.

Ethereum reconhece que é vulnerável à computação quântica, e a discussão sobre como proteger a rede ganhou força após novas explicações de Vitalik Buterin. O cofundador detalhou quatro pontos críticos que podem sofrer ataques caso computadores quânticos avancem mais rápido do que o previsto. E, embora o tema pareça distante, Vitalik afirma que a ameaça pode surgir já em 2028, o que acelera a pressão por soluções práticas e escaláveis.

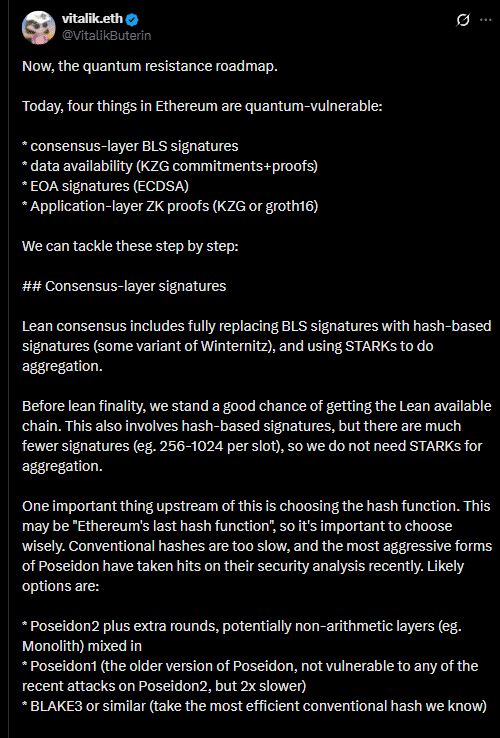

Vitalik destacou que o consenso, a disponibilidade de dados, as assinaturas das contas externas e as provas de conhecimento zero dependem de criptografia baseada em curvas elípticas. Assim, algoritmos quânticos, especialmente o de Shor, poderiam quebrar esses mecanismos com muito mais eficiência do que sistemas clássicos. Portanto, a comunidade vê a necessidade de proteger a rede sem elevar demais os custos nem comprometer a escalabilidade.

A Fundação Ethereum, inclusive, já alinhou esses alertas com sua própria estratégia. A entidade prevê sete hard forks até 2029 para reforçar a segurança contra ataques quânticos. O debate técnico cresce porque o risco já não parece teórico. Os desenvolvedores trabalham com a hipótese de que a era pós-quântica exigirá mudanças profundas antes da chegada do próximo ciclo tecnológico.

Mudanças no consenso e na disponibilidade de dados

Vitalik explica que o consenso atual depende de assinaturas BLS, que permitem agregar milhares de confirmações em uma única verificação. Esse formato reduz custos e melhora eficiência, porém se apoia em criptografia vulnerável à computação quântica. Para resolver isso, Vitalik sugere substituir essas assinaturas por funções hash resistentes, como Winternitz, combinadas com STARKs, que permitem agrupar várias provas em um único pacote verificável.

A disponibilidade de dados enfrenta uma fragilidade semelhante. Hoje, Ethereum utiliza compromissos KZG, fundamentais para garantir que blocos realmente contenham as informações publicadas. Mas esse mecanismo também depende de curvas elípticas e, portanto, poderia ser quebrado. Vitalik propõe migrar para STARKs, que dispensam configurações de confiança e não sofrem o mesmo risco. Entretanto, o desafio técnico é grande, porque essas provas são maiores e custam mais para serem produzidas.

Risco nas contas externas e nas provas ZK

O algoritmo ECDSA, usado por contas externas para assinar transações, também se mostra vulnerável caso um computador quântico consiga derivar chaves privadas a partir de chaves públicas. Isso abriria caminho para roubos em massa. Vitalik defende a adoção nativa da abstração de contas, permitindo que cada usuário escolha métodos de assinatura resistentes à quântica, como algoritmos baseados em hash ou retículas. Porém, o custo ainda é alto: uma assinatura resistente pode exigir mais de 200 mil unidades de gás, contra apenas 3 mil do ECDSA.

Provas de conhecimento zero, essenciais para privacidade e escalabilidade, também exigem atenção. Muitas soluções usam Groth16, igualmente baseada em criptografia vulnerável. Vitalik indica a adoção de agregação recursiva, prevista no EIP-8141, para condensar múltiplas verificações em uma única prova compacta. Isso permitiria que Ethereum continue usando criptografia mais pesada sem comprometer a agilidade dos blocos.

As ideias apresentadas não formam ainda uma proposta final. Agora, a comunidade técnica precisará debater cada mudança, considerando impactos práticos e custos para usuários e validadores. No entanto, o reconhecimento público de que Ethereum precisa se preparar para a era quântica mostra que a discussão deixou de ser hipotética e entrou no centro da estratégia para garantir a sobrevivência da rede nos próximos anos.