- Pesquisadores do Google identificaram o kit “Coruna”, com 23 exploits para iOS.

- O ataque atingiu iPhones com iOS 13 a 17.2.1 e buscava seed phrases.

- Hackers usaram sites falsos de criptomoedas, incluindo páginas que imitavam a WEEX.

Pesquisadores do Google revelaram um kit avançado de exploração para iPhone usado em campanhas de phishing voltadas a criptomoedas.

A ferramenta, chamada Coruna, explorava falhas em versões antigas do iOS para roubar seed phrases, dados bancários e informações de aplicativos cripto.

Exploit kit usava sites falsos para roubar seed phrases

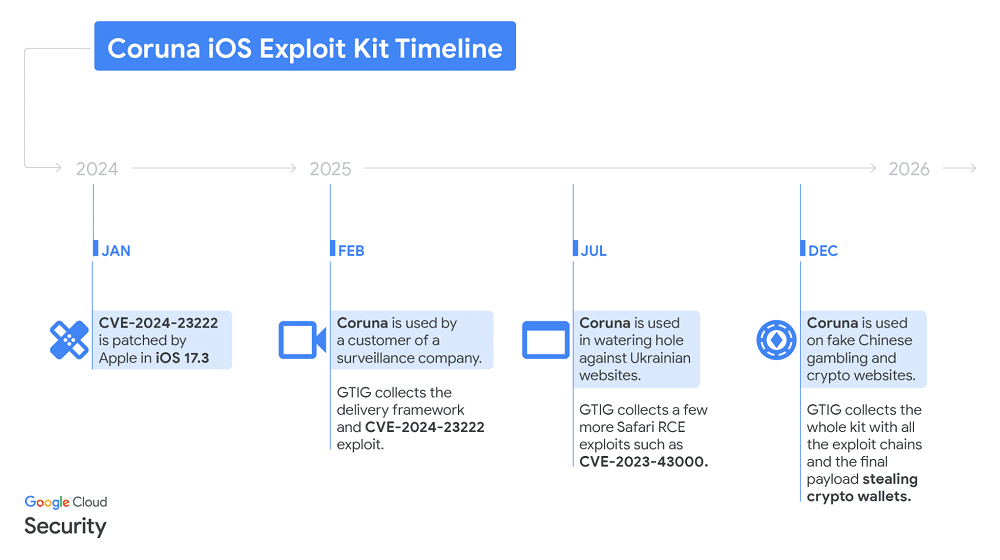

O Google Threat Intelligence Group (GTIG) identificou o Coruna após investigar ataques iniciados em fevereiro de 2025. Na época, os criminosos usaram um script em JavaScript para identificar o dispositivo da vítima e escolher o exploit adequado.

Depois disso, os pesquisadores encontraram o mesmo código escondido em sites ucranianos comprometidos. Entretanto, o sistema só entregava o ataque para iPhones localizados em regiões específicas.

Mais tarde, em dezembro, o Google encontrou o mesmo framework em diversos sites chineses falsos ligados ao setor financeiro. Alguns imitavam plataformas cripto populares para enganar usuários.

Quando um iPhone acessava essas páginas, o sistema liberava o exploit kit automaticamente. Em seguida, o malware buscava informações financeiras sensíveis no aparelho.

Além disso, o código analisava mensagens de texto em busca de termos como “backup phrase” ou “bank account”, indicadores comuns de recuperação de carteiras.

Os pesquisadores também identificaram tentativas de acessar aplicativos populares de criptomoedas, como Uniswap e MetaMask, para extrair ativos ou dados sensíveis.

O Google afirmou que o kit não funciona nas versões mais recentes do iOS, por isso, a empresa recomenda atualizar o sistema imediatamente.

Origem do kit gera debate entre especialistas

Embora o Google não tenha identificado o cliente original da ferramenta, especialistas discutem possíveis ligações com projetos de vigilância governamental.

Segundo Rocky Cole, cofundador da empresa de segurança móvel iVerify, o nível técnico da ferramenta chama atenção.

“É extremamente sofisticado, custou milhões de dólares para desenvolver e apresenta características semelhantes a módulos atribuídos ao governo dos EUA”, afirmou Cole à revista Wired.

Ele acrescentou que esse pode ser o primeiro caso em que ferramentas avançadas de inteligência escapam do controle e acabam nas mãos de criminosos.

Entretanto, outros especialistas pedem cautela, um pesquisador da Kaspersky disse ao site The Register que não existem evidências claras de reutilização de código que confirmem essa origem.

Portanto, a autoria do Coruna permanece incerta.

A descoberta reforça um alerta crescente no setor cripto. Hackers passaram a combinar engenharia social, sites falsos e exploits sofisticados para atingir usuários diretamente nos smartphones.

Para investidores, a recomendação permanece clara: manter o sistema atualizado, evitar links suspeitos e proteger frases de recuperação. Afinal, a seed phrase continua sendo a chave definitiva para qualquer carteira cripto.