O crime ainda é um problema significativo no mundo das criptomoedas. Hacks de exchanges têm gerado bilhões de dólares em recursos criminais e os criminosos têm se tornado cada vez mais sofisticados em suas atividades.

A Chainalysis divulgou uma pesquisa, a Crypto Crime Report, que analisou os crimes no universo cripto. A análise descobriu padrões de assinatura na atividade de transação nos meses após um hack que pode eventualmente ajudar a identificar e recuperar ativos hackeados.

Com base nesta análise, a Chainalysis fornece um resumo das tendências e desenvolvimento que moldarão as atividades de crime cripto durante o ano de 2019.

A Pesquisa

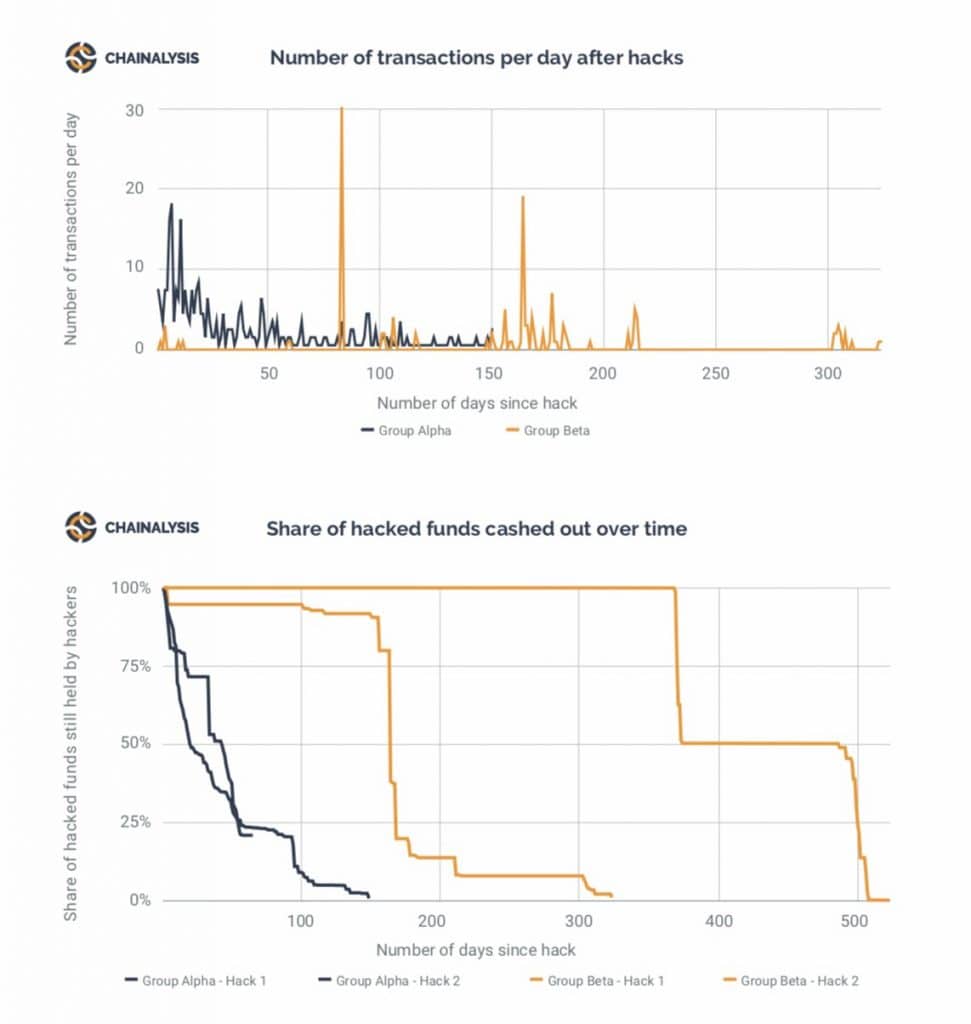

Foram investigados dois grupos de hackers proeminentes responsáveis pela maioria dos fundos roubados de exchanges. Os hackers do grupo 1 agem rápido, tirando a maioria dos fundos dentro de três meses de um ataque e criam padrões complexos de transações para ocultar sua atividade. Já com o grupo 2, as exchanges tendem a ser o principal ponto de saque.

Estes hacks envolvem grandes roubos, muitas vezes roubando dezenas ou até centenas de milhões de dólares diretamente de corretoras, sendo responsáveis por roubar cerca de US$ 1 bilhão até o momento, pelo menos 60% de todos os hacks reportados publicamente.

A pesquisa procurou decodificar os ataques para entender como é que os hackers movem os ativos após o crime inicial, quanto tempo leva para saquear através de exchange, e se isso pode ensinar alguma coisa sobre quem está por traz dos ataques. Entender como os fundos hackeados se movem através do ecossistema de criptomoeda é o primeiro passo para descobrir como o hacking funciona e, potencialmente, identificar hackers e recuperar ativos hackeados.

Como os fundos hackeados se movem através do ecossistema da criptomoeda

Os hackers tipicamente movimentam fundos roubados através de um complexo conjunto de carteiras e trocas, na tentativa de disfarçar as origens criminosas dos fundos. Em média, os hackers movimentam os fundos, pelo menos, 5.000 vezes.

Os hackers observam um período de 40 ou mais dias em que não movimentam os fundos, esperando até que o interesse pelo roubo tenha diminuído. Quando eles se sentem seguros, eles se movem rapidamente. Pelo menos 50% dos fundos hackeados são sacados através de algum serviço de conversão dentro de 112 dias, e 75% dos fundos são sacados dentro de 168 dias.

Ambos os grupos de hackers procuram evitar a detecção entre o hack e sua saída, mas eles usam diferentes abordagens para atingir esses fins. Por exemplo, um dos grupos de hackers proeminentes, a qual será referido como grupo Alpha, é uma organização gigante, rigidamente controlada, parcialmente impulsionada por metas não-monetárias. Eles parecem ansiosos para criar confusão e maximizar os lucros. Alpha parece muito mais sofisticado, habilmente embaralhando fundos de uma forma que sugere que eles querem evitar a detecção. Em contraste, a segunda organização hacker, o grupo Beta, parece ser menos organizada e menor, focada no dinheiro. Eles não parecem se importar muito com a evasão, apenas sobre como obter uma rota clara para converter ativos ilícitos em dinheiro limpo.

Ao estudar essas estratégias de saída, os analistas podem, eventualmente, identificar os estilos de “impressão digital” que ajudam a pegar hackers, embora essa capacidade ainda esteja em seus estágios preliminares.

A análise de transação mostra que o Alpha, tipicamente, rouba fundos e imediatamente começa a embaralhá-los ao redor rapidamente. O Alpha é hábil em movimentar dinheiro, com um número médio extremamente alto de transferências (até 15.000 movimentos em um dos hacks rastreados), convertendo até 75% dos ativos roubados em dinheiro em 30 dias.

O outro grupo proeminente de hackers, o Beta, aguarda seu tempo, mas faz muito menos para obscurecer a origem de seus ativos. Este grupo rouba fundos e espera de 6 a 18 meses antes de saírem. E depois, quando eles se sentem prontos para sacar, rapidamente escolhem uma exchange, ganhando mais de 50% dos fundos em dias.

Trabalhando juntos para conter o dano

Até agora, as exchanges e a lei tinham capacidade limitada para rastrear fundos hackeados. Além disso, as exchanges processam regularmente os fundos roubados, permitindo que os hackers convertam os fundos para moedas tradicionais ou outras moedas criptografadas. Dos quatro hacks analisados em detalhes para este relatório, pelo menos US$ 135 milhões saíram por meio de exchanges conhecidas.

Um conhecimento prático de como os hackers movimentam fundos pode equipar rastreadores para identificar picos em transações que podem estar vinculadas a atividades criminosas. A cooperação entre as exchanges também é um longo caminho para ajudar a combater o crime neste ecossistema. Intermediários neutros entre as exchanges podem desempenhar papel importante neste esforço. Por exemplo, uma exchange recentemente experimentou um hack, e a análise indicou que os fundos roubados foram transferidos para outra bolsa.

O hacking está em ascensão, em parte, porque funciona. É difícil defender-se contra o ataque dos adversários. No entanto, decodificar os hacks é o primeiro passo para pará-los, rastrear e recuperar fundos. E a cooperação mútua pode ser a melhor defesa.