- Roubo expõe falhas graves nas permissões ilimitadas no DeFi

- Matcha Meta enfrenta impacto após ataque que drenou milhões

- Exploração revela urgência por maior segurança em agregadores cripto

A Matcha Meta enfrenta uma de suas maiores crises após um ataque que drenou quase US$ 17 milhões em criptomoedas de usuários. O episódio ocorreu em 25 de janeiro, por volta das 17h10, no horário de Londres, e rapidamente ganhou atenção entre especialistas de segurança. A Peckshield confirmou a ação como uma violação crítica e destacou a velocidade com que o invasor agiu.

Às 21h47, a plataforma confirmou o incidente no X. O comunicado explicou que a falha surgiu dentro da SwapNet, uma agregadora integrada ao protocolo. Além disso, a equipe orientou usuários a revogarem aprovações individuais que não estejam vinculadas aos contratos de aprovação única da 0x, ressaltando que apenas quem desativou esse recurso corre risco imediato.

Falha expõe fragilidade no ecossistema Defi

A empresa reforçou que o ataque não envolveu os contratos AllowanceHolder ou Settler da 0x. Mesmo assim, o caso acendeu um alerta importante no setor. A Matcha Meta, reconhecida como um agregador de meta exchanges, busca sempre o melhor preço possível para traders em diferentes plataformas descentralizadas. Essa função, embora útil, aumenta a complexidade da infraestrutura e amplia a superfície de ataque.

Explorações de vulnerabilidades continuam sendo um dos principais problemas no universo DeFi. No último ano, invasores desviaram mais de US$ 649 milhões usando falhas de código, conforme um relatório da Slowmist. Especialistas afirmam que contratos antigos permanecem entre os alvos favoritos dos hackers, que procuram permissões mal configuradas ou funções que permitem chamadas arbitrárias.

Permissões ilimitadas ampliam risco de ataques

Antes de negociar em blockchains como o Ethereum, usuários precisam aprovar transações que permitem o acesso da corretora aos tokens negociados. Para economizar tempo e taxas, muitos optam por aprovações ilimitadas. Contudo, essa escolha pode abrir portas para incidentes graves.

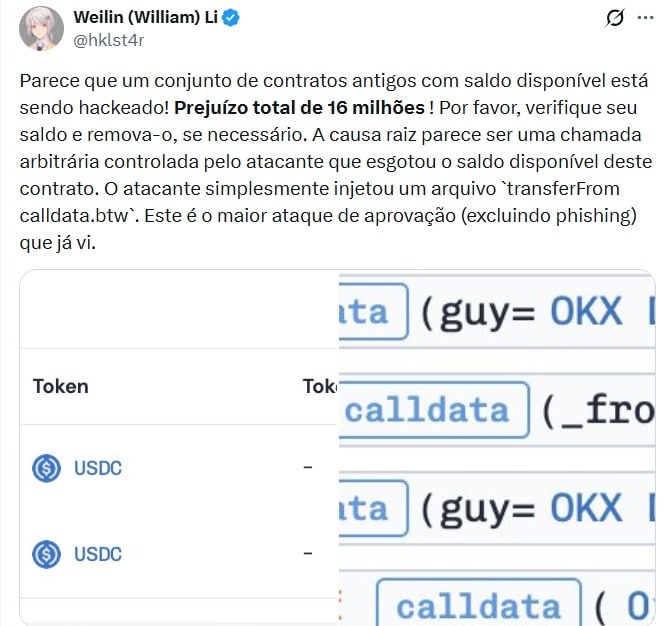

Se um serviço autorizado sofre invasão, o invasor pode usar a permissão ilimitada para retirar fundos direto da carteira do usuário. Segundo o pesquisador Weilin Li, o ataque no Matcha Meta explorou exatamente esse tipo de brecha, permitindo que o hacker drenasse valores de forma contínua. Para ele, esse é o maior ataque envolvendo permissões já observado, excluindo casos de phishing.

Ainda não está claro como o invasor acessou os contratos inteligentes da SwapNet. A plataforma não comentou o ataque até o momento, gerando ainda mais preocupação entre os usuários e analistas, que aguardam novas atualizações para entender a real extensão da falha.