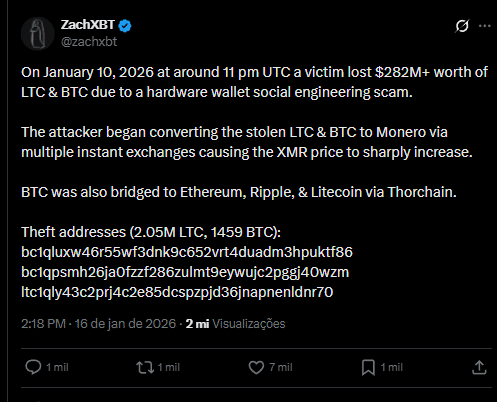

- Hackers roubaram mais de US$ 282 milhões em minutos.

- Golpistas fingiram ser funcionários da Trezor para enganar vítima.

- Conversão para Monero impulsionou forte alta de 36% no XMR.

O mercado de criptomoedas voltou a enfrentar um episódio alarmante depois que hackers enganaram um investidor ao fingirem ser funcionários da Trezor, levando à perda de uma das maiores quantias roubadas em anos. O caso, ocorrido em 10 de janeiro de 2026, expôs mais uma vez como golpes de engenharia social continuam ultrapassando barreiras técnicas. Além disso, exploram vulnerabilidades humanas.

O ataque começou por volta das 11 da noite no horário UTC, quando a vítima recebeu uma comunicação falsa atribuída ao suporte da Trezor. Os golpistas, que se apresentaram como membros da equipe do fabricante de hardware wallets, conduziram o usuário a um diálogo que parecia legítimo. Durante a interação, criaram urgência e simularam riscos iminentes. Como resultado, convenceram o investidor a compartilhar sua frase-semente de recuperação, o elemento mais sensível de qualquer carteira digital.

A partir do momento em que obtiveram a frase, os atacantes tomaram controle absoluto dos fundos. Eles moveram rapidamente 1.459 BTC, avaliados em cerca de US$ 139 milhões, e 2,05 milhões de LTC, equivalentes a US$ 153 milhões. Assim, transformaram um simples ato de confiança indevida em um roubo superior a US$ 282 milhões. Esses valores foram divulgados segundo dados fornecidos pelo analista on-chain ZachXBT, que investigou o incidente em tempo real.

Logo depois, os criminosos iniciaram um processo complexo de ofuscação das transações. Primeiro, converteram grande parte dos fundos em Monero (XMR), uma criptomoeda reconhecida por seu forte foco em privacidade. Essa conversão massiva movimentou o mercado e provocou um salto de 36% no preço do XMR. O valor chegou a tocar níveis próximos de US$ 800 antes de corrigir para a faixa de US$ 621.

Hackers

Em seguida, os hackers utilizaram o protocolo Thorchain para realizar o ponteamento de BTC para outras redes, incluindo Ethereum, Ripple e Litecoin. A estratégia buscava eliminar rastros, dificultar a vinculação das carteiras e acelerar o processo de dispersão dos valores.

Apesar da velocidade, parte dos fundos foi recuperada. A empresa de segurança ZeroShadow conseguiu rastrear e congelar mais de US$ 700 mil antes que fosse completada a conversão para Monero. Embora a quantia represente apenas uma fração do total roubado, o bloqueio demonstra que, mesmo em ataques bem estruturados, ainda há brechas. Assim, essas brechas permitem respostas rápidas.

As investigações também indicam que as carteiras envolvidas não pertencem a grupos patrocinados por governos. ZachXBT destacou que tudo aponta para ciberdelinquentes independentes, que combinam habilidade técnica com manipulação psicológica para explorar seus alvos. As principais carteiras usadas no ataque foram identificadas como bc1qluxw46r55wf3dnk9c652vrt4duadm3hpuktf86 para BTC e ltc1qly43c2prj4c2e85dcspzpjd36jnapnenldnr70 para LTC.14