Boa noite povo!

Continuando a tradução de “Advances In Distributed Security”, da qual vimos a oitava parte no versículo anterior . Vemos hoje a nona.

Transmissões Naturais

Transmissões usando som ou radiação, de fontes como torres sineiras, torres de rádio, satélites, e pulsares, devem mandar o mesmo valor para todos os receptores. Um beacon [bastião, farol, sinalizador] remoto tal como um pulsar tem segurança perfeita: a estrutura de acesso é qualquer parte, e seu complemento, a estrutura de ataque, é o conjunto vazio. Para transmissões controladas por humanos, a estrutura de ataque consiste apenas no emissor e a estrutura de acesso é qualquer receptor.

Transmissões naturais são então imunes ao problema, descrito na discussão do problema dos Generais Bizantinos abaixo, de um emissor enviar valores diferentes para diferentes receptores. De fato, como veremos abaixo, pesquisadores distribuídos se esforçaram bastante para recriar esta simples propriedade na internet com protocolos de transmissão lógica.

Relógios Naturais

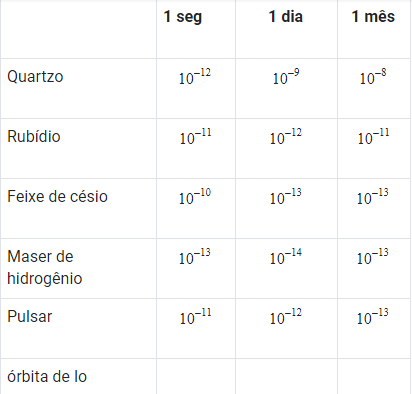

A natureza fornece relógios que não são afetados pelas intenções maliciosas de qualquer parte externa. No caso de um sistema remoto de alta energia, como um pulsar, isso significa qualquer pessoa, e são muitas ordens de magnitude mais precisos do que atrasos aleatórios que enfrentam invasores na Internet. Se servidores críticos da Internet fossem sincronizados com relógios naturais de maneira segura e oportuna, eles estariam imunes a ataques que dependiam de incertezas no tempo. Aqui estão algumas comparações da estabilidade (erro de fluência) em bons relógios naturais:

Os pulsares ultrapassam os relógios atômicos com precisão após cerca de 4 meses.

Senhoras e Senhores, Configurem seus Relógios

A Internet, com suas variações amplas e imprevisíveis nos atrasos nas mensagens, contribui para um método extremamente pobre de distribuição de tempo. Alguns protocolos de sincronização de relógio para uma rede assíncrona são descritos em [C ??] [CF94]. Infelizmente, sua precisão é limitada à mesma ordem de magnitude de incerteza que seria enfrentada por um invasor. Portanto, eles não eliminam claramente a possibilidade de um invasor tirar proveito dos diferentes servidores que hospedam um serviço crítico que discordam sobre o tempo.

Muito mais precisos são os métodos de distribuição, especialmente a transmissão por rádio, descritos nesta excelente pesquisa [link quebrado] de técnicas de cronometragem.

Este artigo também contém uma excelente discussão sobre o sistema altamente distribuído usado para alcançar um acordo no horário UTC padrão global. Mais de 200 centros usam seus próprios relógios atômicos para atualizar o horário UTC. Essa recalibração usa uma fórmula de média sofisticada que gera valores extremos. Existem também 50 centros em 30 países diferentes que podem ser consultados a qualquer momento durante o mês para a recalibração atual, de acordo com seus próprios relógios atômicos. Além disso, há uma variedade de serviços que transmitem a hora UTC, com níveis variados de atraso e incerteza que o artigo descreve em detalhes. A segurança e a tolerância a falhas extremas de todo o sistema, desde o relógio atômico até a entrega de atualizações de horário a terceiros, não é clara, mas provavelmente alta. A diversidade jurisdicional das fontes de relógio atômico é muito maior do que a dos sistemas comuns de entrega, como o GPS, mas os resultados dos últimos podem, depois, ser facilmente verificados com os primeiros, mantendo-os honestos, de modo que o sistema end-to-end resultante é quase universalmente confiável (levando em consideração certos ajustes conhecidos, como disponibilidade seletiva no GPS).

[C??] F. Cristian [et. al?] on external clock synchronization.[CF94] F. Cristian and C. Fetzer, “Probabilistic Internal Clock Synchronization”, 13th Symposium on Reliable Distributed Systems”, 1994.

Vista a parte nove, no próximo versículo a décima. Ricas bençãos!